Protéger son réseau avec un routeur sécurisé

Quelles sont les menaces pour votre entreprise ?

Selon une étude réalisée par Akamai, leader mondial des services de réseau de diffusion de contenu, plus de 100 millions d’attaques informatiques ont lieu chaque semaine dans le monde, dont plus d’un million pour le seul marché français. De la simple escroquerie à l’espionnage industriel en passant par le sabotage mené par un concurrent peu scrupuleux, les menaces sont nombreuses et protéiformes pour les entreprises.

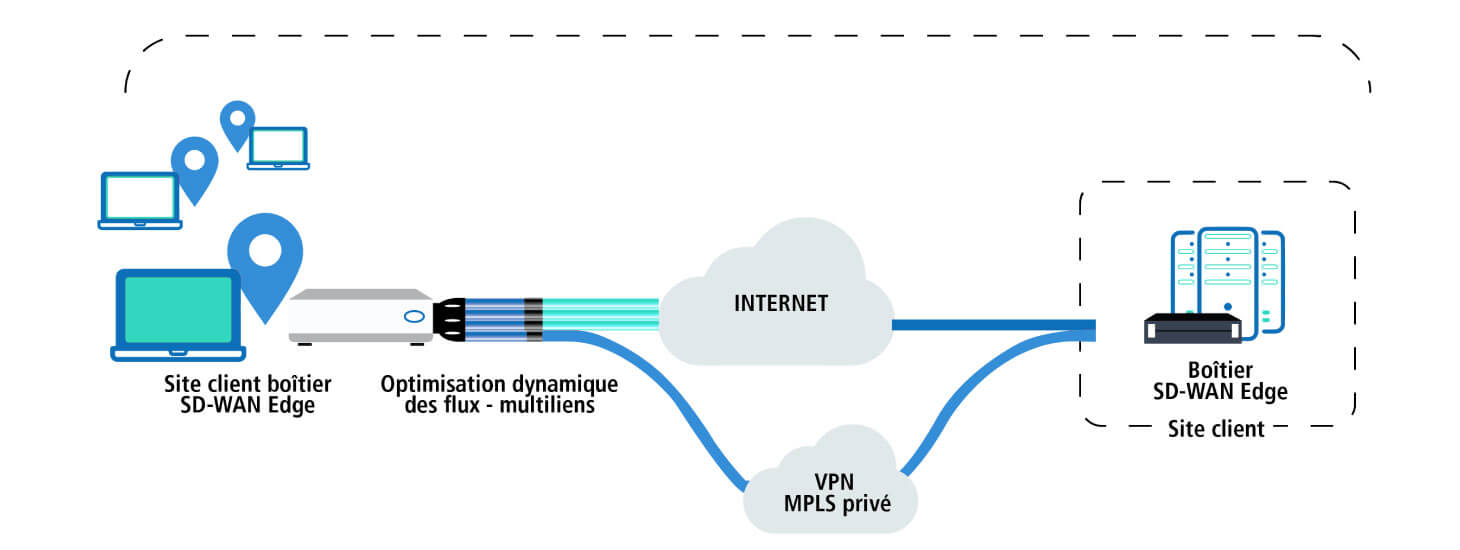

Dans le même temps, le réseau informatique doit accueillir de nouvelles applications, comme la téléphonie IP ou les applications cloud, s’ouvrir à de nouveaux périphériques sans-fil, comme les smartphones ou les objets connectés, et enfin être accessible à distance, pour les travailleurs nomades ou les partenaires de l’entreprise. Face au défi d’un réseau toujours plus ouvert mais toujours mieux défendu, nous avons retenu une approche globale avec nos routeurs sécurisés conciliant un matériel dédié, le firewall, et différentes solutions logicielles vous permettant de faire face aux différentes menaces informatiques.