Renforcez la sécurité informatique de votre organisation

Accueil » Cybersécurité » Pentest

Anticipez les cybermenaces avec un Test d’intrusion informatique !

Un test d'intrusion informatique (PENTEST) identifie les vulnérabilités de votre système d'information afin de vous permettre de renforcer la sécurité de votre organisation. Alors que de nombreuses entreprises réalisent des audits de conformité pour s'assurer qu'elles respectent les politiques et les référentiels de sécurité, il est tout aussi crucial d'adopter une approche proactive pour évaluer le niveau de risque associé à leurs systèmes. C'est là qu'intervient le test d'intrusion informatique.

Notre offre de test intrusion se distingue de l'audit traditionnel en simulant des scénarios d'attaques réalistes. Plutôt que de simplement vérifier la conformité, des experts en sécurité utilisent cette approche pour identifier les vulnérabilités techniques et fonctionnelles au sein de vos systèmes d'information avant qu'elles ne puissent être exploitées par des cybercriminels.

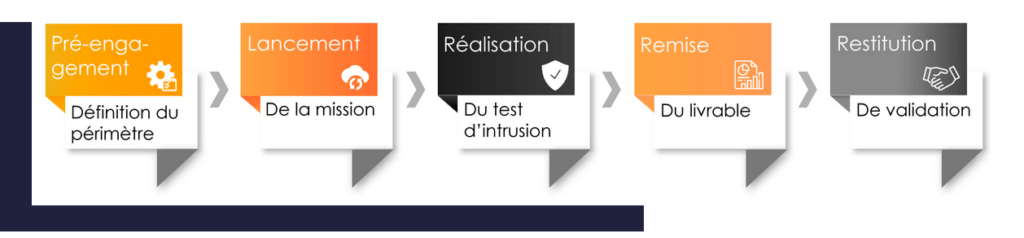

Procédure de Test d’intrusion en 5 étapes

Diverses Approches en Test d’Intrusion Informatique

Lorsqu'il s'agit d'évaluer la sécurité de votre système d'information, il n'y a pas de solution unique. Les vulnérabilités et les risques varient en fonction de l'environnement et des besoins spécifiques de chaque organisation. C'est pourquoi, dans le domaine du test d'intrusion informatique, il existe plusieurs approches pour répondre de manière ciblée aux objectifs de sécurité de chaque entreprise. Chacune de ces approches “Boîte Noire , Boîte Grise, Boîte Blanche” est conçue pour s'adapter aux besoins et aux contraintes de votre organisation, en fonction de votre niveau de connaissance de l'environnement à auditer et de vos objectifs de sécurité.

Selon vos objectifs, nos équipes vous guident sur ces approches :

Boîte Noire : Cette approche simule les actions d'un attaquant opportuniste, agissant sans aucune information préalable ni accès privilégié. C'est l'équivalent de jeter un regard extérieur sur votre système, identifiant les vulnérabilités que des acteurs malveillants pourraient exploiter.

Boîte Grise : Les tests en "Boîte Grise" sont réalisés avec des informations partielles ou un compte d'accès limité. Cette méthodologie vise à simuler le comportement d'un utilisateur ayant des privilèges restreints, mais similaire à celui de vos employés, partenaires, clients ou autres profils légitimes. Cela permet de découvrir des vulnérabilités qui pourraient être exploitées par des acteurs internes ou des utilisateurs avec un certain niveau d'accès.

Boîte Blanche : L'approche "Boîte Blanche" implique des tests réalisés avec une connaissance avancée de l'environnement audit, y compris l'architecture, le code source, la documentation, etc. Cette méthode est idéale pour une évaluation approfondie de la sécurité, en particulier lorsque vous avez une vision complète de votre infrastructure.

Définition de votre périmètre de sécurité

La définition précise du périmètre de sécurité est cruciale pour toute entreprise cherchant à protéger ses actifs informatiques contre les menaces croissantes. C'est dans cette optique que nous abordons les différents aspects de la définition de périmètre dans le cadre de nos services de test d'intrusion.

Les domaines spécifiques que nous allons examiner en fonction de vos besoins :

Périmètre Applicatif

Dans ce contexte, nous agissons comme un attaquant opportuniste, ciblant une ou plusieurs de vos applications. L'objectif est de détecter des vulnérabilités au niveau du code et de la logique applicative. Nous évaluons des aspects tels que les droits d'accès, les mécanismes d'authentification, la gestion de session, les fonctions sensibles, le chiffrement, et bien d'autres.

Périmètre Interne

Nos experts se glissent dans la peau d'un employé peu scrupuleux ou d'un collaborateur malveillant. Ils se connectent à votre réseau interne pour rechercher des failles potentielles. L'objectif est d'évaluer les conséquences d'une attaque interne et de déterminer si des privilèges d'administration pourraient être obtenus.

Périmètre Externe

Nos auditeurs simulent des attaquants opportunistes cherchant à compromettre votre système depuis l'extérieur. Ils réalisent un audit de vos actifs exposés sur Internet, évaluant la sécurité des composants système, des réseaux et des services d'infrastructure, tout en mesurant les éventuelles failles exploitées par des acteurs malveillants.

Périmètre Mobile

Les applications mobiles sont de plus en plus essentielles dans l'environnement numérique d'aujourd'hui. Nous enquêtons sur ces applications, qu'elles soient sur Android ou iOS, afin d'assurer la sécurité des données des utilisateurs et de vérifier la robustesse des échanges avec les serveurs.

Périmètre Environnement Conteneurisé

Avec l'avènement des technologies de conteneurisation comme Docker et Kubernetes, la sécurité des environnements conteneurisés est devenue un enjeu majeur. Nos auditeurs utilisent des techniques d'attaques courantes pour révéler les vulnérabilités et les faiblesses de configuration associées aux environnements conteneurisés et aux systèmes distribués.

Offres cybersécurité complémentaires

Pour une approche complète, nous pouvons également vous accompagner sur d'autres périmètres de votre stratégie cybersécurité, avec de l'accompagnement DevSecOps, ou des formations Security champions et équipes. Découvrez également notre scanner de vulnérabilités pour une détection automatisée des failles de votre SI.

Des pentesters certifiés pour vous accompagner

Vous bénéficiez d'une équipe de hackers éthiques certifiés (CEH, GWAPT, OSCP) mettant leurs compétences techniques au service de la sécurisation de vos données. Pour chaque vulnérabilité identifiée, nos auditeurs vous fournissent des recommandations claires et concrètes, facilitant ainsi leur mise en œuvre.

Nos collaborateurs sont sensibilisés aux enjeux de la sécurité et s'engagent à respecter la confidentialité des informations et des documents auxquels ils ont accès dans le cadre de leurs missions.

Prêt à Procéder à un Test d’Intrusion ?

Nos experts cybersécurité sont à votre écoute pour identifier ensemble vos besoins et vous accompagner à chaque étape.